本稿は、MONOistに2019年03月06日に掲載された記事の転載です。

さまざまな機器がネットワークにつながるようになり、機器の生産性や利便性は大きく高まった。しかし同時にセキュリティの問題が生じ、各種トラブルが散見されるようになったのも事実である。本連載では急速にコネクテッド化が進む、産業用ロボット、医療機器などに焦点を当て、顕在化してきたセキュリティリスクと取り得る対策について紹介している。

連載第2回となる本稿では、能動医療機器(電気などの動力源によって動作する医療機器)に照準を絞って、サイバーセキュリティ対策の方法論を紹介したい。

そもそも医療の世界ではITの導入が早くから進んでいた。1980年代後半から医用画像(X線、CT、MRIなど)のデジタル化を目的としたPACS(Picture Archiving and Communication System)が開発され、広く普及した1990年代後半から病院内のIT化、ネットワーク化が著しく進んだ※)。そのため病院内のさまざまな機器がネットワークにつながる素地は以前からあったといえるだろう。医療機器においても、ネットワーク接続機能をはじめとしたITへの対応はほぼ必須要件となった半面、サイバーセキュリティの脅威にもさらされることとなった。

※)関連記事:連載「医療機器開発者のための医療IT入門」バックナンバー

ちなみに能動医療機器といってもその種類は多様である。身近なものでは体温計や血圧計のような、万が一の事故が起きた場合にも身体や生命に大きな影響を直接及ぼさないようなものから、画像診断システム(X線、CT、MRI、内視鏡、眼科検査機)のような検査機器、酸素吸入装置やインスリンポンプ、また手術に使う大型のロボットなど、その役割から使われ方に至るまで多種多様であることから総花的な対策は存在しないといってよい。

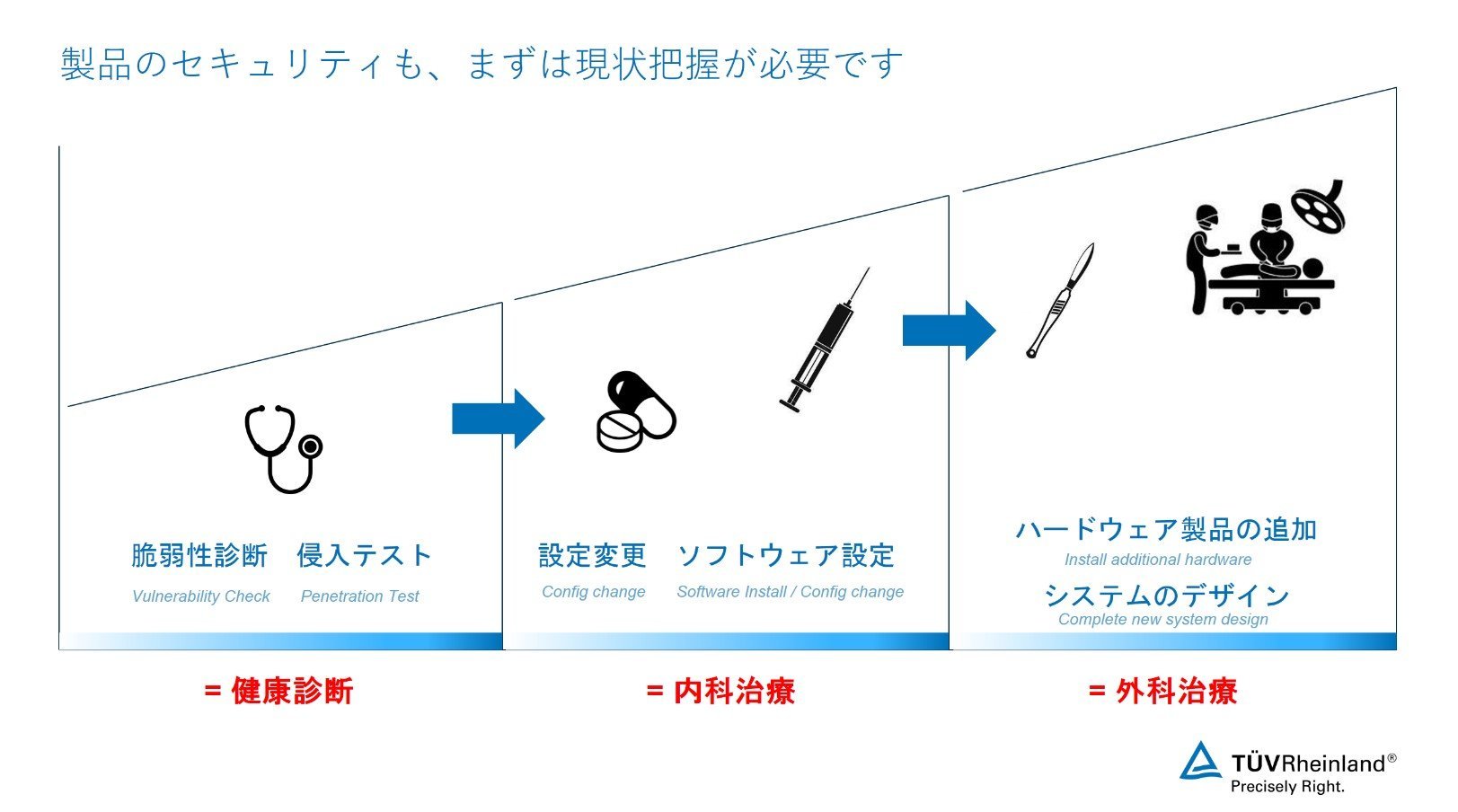

まずは医療機器について現状のセキュリティ対策レベルと、存在するリスク、そしてリスクを解消する方法を明確にすることがサイバーセキュリティ対策の第一歩といえよう。これは人間でいうと健康診断を受けるようなものである。健康診断を受けないことには身体のどこに異常があるのか、そしてどのような治療を受ければよいのか方針を立てることは難しい。健康診断を受けないまま服薬することは、場合によっては逆効果になることもあり得る。ましてや検査を受けずに手術を受けることなどあり得ないだろう。

医療機器におけるサイバーセキュリティ対策の流れ 出典:テュフ ラインランド ジャパン

医療機器サイバーセキュリティのチェックポイント

健康診断をする場合にも、年齢、性別、既往症や自覚症状の有無によって検査項目や手法が変わる。それと同じように、検査の内容を決定するに当たって、機器について十分把握することが必要になる。具体的には下記の項目を十分に把握することで、必要な検査項目や手法を確定できる。

IT機器として

- OSの種類およびバージョン

- データベースの種類およびバージョン

- Webサーバの種類およびバージョン

- アプリケーションの記述言語およびバージョン

- 保有する外部インタフェースの種類(イーサネット、USB、Wi-Fi、Bluetoothなど)

- 内部、外部情報記憶装置の種類(HDD(ハードディスクドライブ)、SSD(ソリッドステートドライブ)、eMMC(embedded Multi Media Card)、SDカード、USBメモリなど)

販売する地域

- 日本

- 米国

- 欧州

- 中国など

各チェックポイントの分析

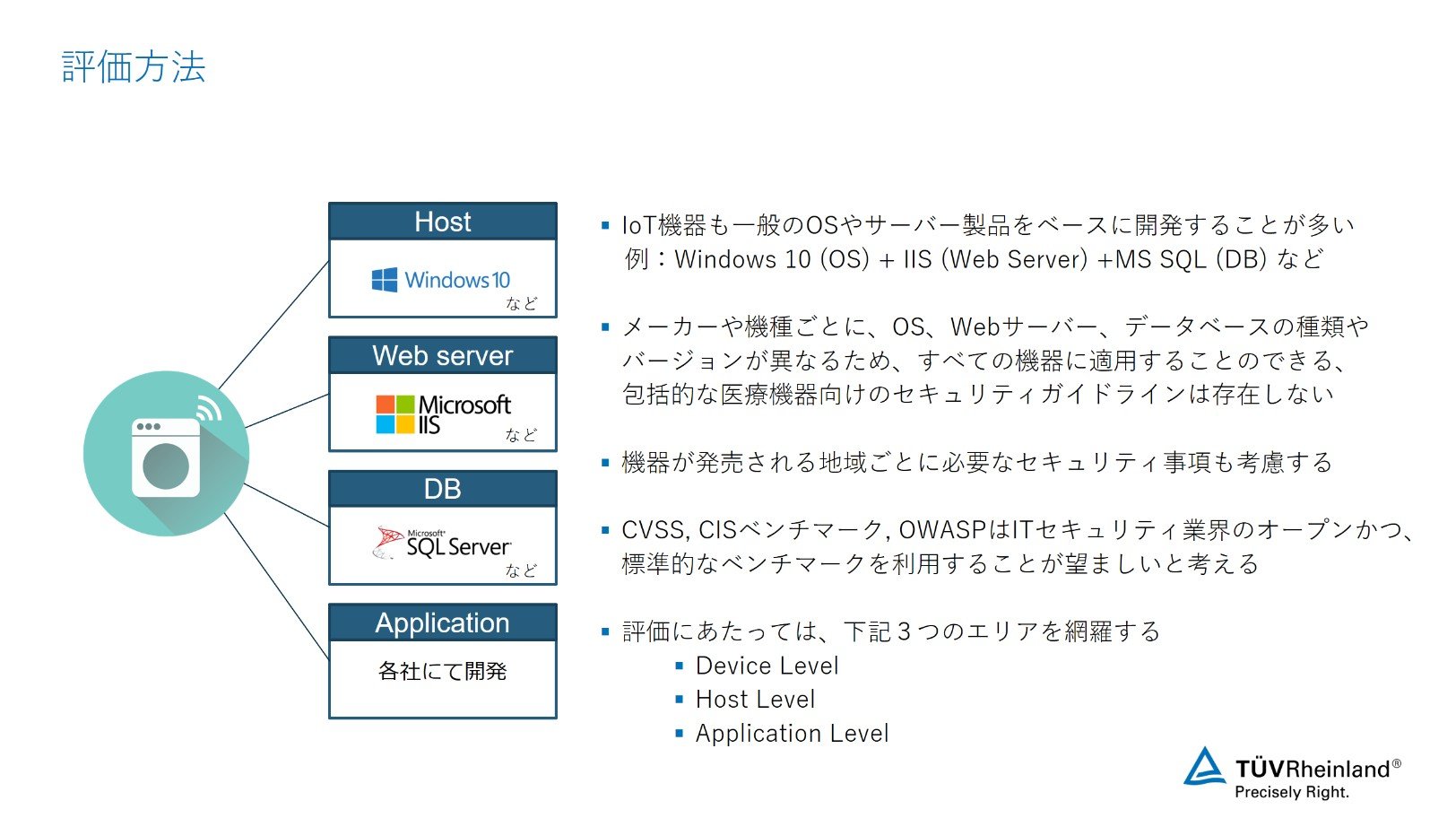

まずはIT機器としての観点から分析する。ネットワークにつながる医療機器の実態は、小型コンピュータである。そしてその中ではWindowsやLinuxなどの汎用(はんよう)OS、もしくはリアルタイムOSなどが用いられることが多い。特に医療現場ではタッチパネルやフットコントローラーのサポートが必要になることも多く、それらをサポートする際にはOSが標準でドライバを持っていることは開発上有利である。

また画像診断装置の場合には、高速ネットワーク通信が必須となる。X線写真1枚であれば、ファイル容量も数十MB程度にすぎないが、近年のPACSでは高精細な画像を扱うことが増え、スライスの間隔もどんどん小さくなっている。またフルハイビジョンでの動画撮影はもちろん、4Kや8Kでの動画撮影も実用化事例が増えており、ギガビットイーサネットのサポートなどが標準となりつつある。そのため高速ネットワークインタフェースのサポートなどの観点からも、汎用のITを使った開発はますます一般化するだろう。

IT機器の観点から医療機器のセキュリティ事項を評価する 出典:テュフ ラインランド ジャパン

このテストを行うときに重要になるのが機器の販売地域を把握することにある。それぞれの国や地域ごとに医療機器に求められるサイバーセキュリティ対策は変わってくる。例えば米国であればUL-2900-2-1を考慮する必要があるが、欧州であれば欧州連合(EU)の個人情報保護法である一般データ保護規則(GDPR)を意識する必要がある。また汎用的なITを利用していることから、CVSやCIS Benchmark、OWASPなどといったITにおけるサイバーセキュリティの指標も考慮しなければならない。

検査結果については2つの観点から分析することが望ましい。まずはどのようなリスクが機器に内在しているのか、脆弱(ぜいじゃく)性などをきちんとリスト化することである。そしてそれらを放っておくとどのような問題が起き得るのか、きちんと分析することである。それらが明確になって、はじめてどのような対策をとるべきかが明確になる。医療機器が人体に及ぼすインパクトを考えると、これらの検査はもっと一般化してもよいのではないかと考える。

繰り返しになるが、まずは検査を受けることが、サイバーセキュリティ対策の第一歩になる。何から始めればよいか分からないメーカーは、まず専門家に相談することを推奨する。

デジタルトランスフォーメーション & サイバーセキュリティ 貝田 章太郎

MONOist 連載

第一回 ロボットをハッカーから守るセキュリティ対策のポイント

第三回 IoT機器に求められるGDPR対応、対策のポイントを解説

関連情報:

■医療機器のサイバーセキュリティ対策~「医療機器・ヘルスケアにおけるICT技術開発と規制対応」(株式会社情報機構発行)に寄稿 [Online News]

■医療機器のサイバーセキュリティ テストサービス紹介

■医療機器 サイバーセキュリティ テストサービス 事例

■医療機器向けサイバーセキュリティテスト対策 10分で完全解説 無料オンデマンドセミナーを公開 [セミナー]

■医療機器のサイバーセキュリティ テストサービスを開始 [Online News]

更新日 : 9/28/2021