本稿は、MONOistに2019年04月23日に掲載された記事の転載です。

2018年5月、欧州連合(EU)の個人情報保護法であるGDPR(一般データ保護規則)の適用がスタートした。GDPRは企業が求められる対策が詳細、かつ多岐にわたることもさることながら、データ漏えいが起きた場合の罰則規定が非常に厳しいことから、企業に大きな動揺を与えている。

特に日本の製造業界に与える影響はとりわけ大きいものとなった。IoT(モノのインターネット)機器には製品内部、もしくは製品を制御するためのシステム(多くの場合はインターネット越しに接続するシステム)に何らかの個人情報(Personal Identifiable Information、以下PII)が保存されるケースが多い。氏名、年齢、電話番号、メールアドレスなどはもちろんPIIに該当し、写真データに含まれるGPSの位置情報、インターネットに接続した際のIPアドレスなどもPIIに該当すると判断されているため、守られなければいけない情報は多岐にわたる。そのため海外に輸出される製品については、設計段階からGDPRを意識することが求められるようになった。

本稿ではGDPRについていま一度簡単におさらいしたうえで、IoT機器の開発においてGDPR対応するために必要な考え方と、対策のポイントについて解説する。

おさらい――GDPRとは

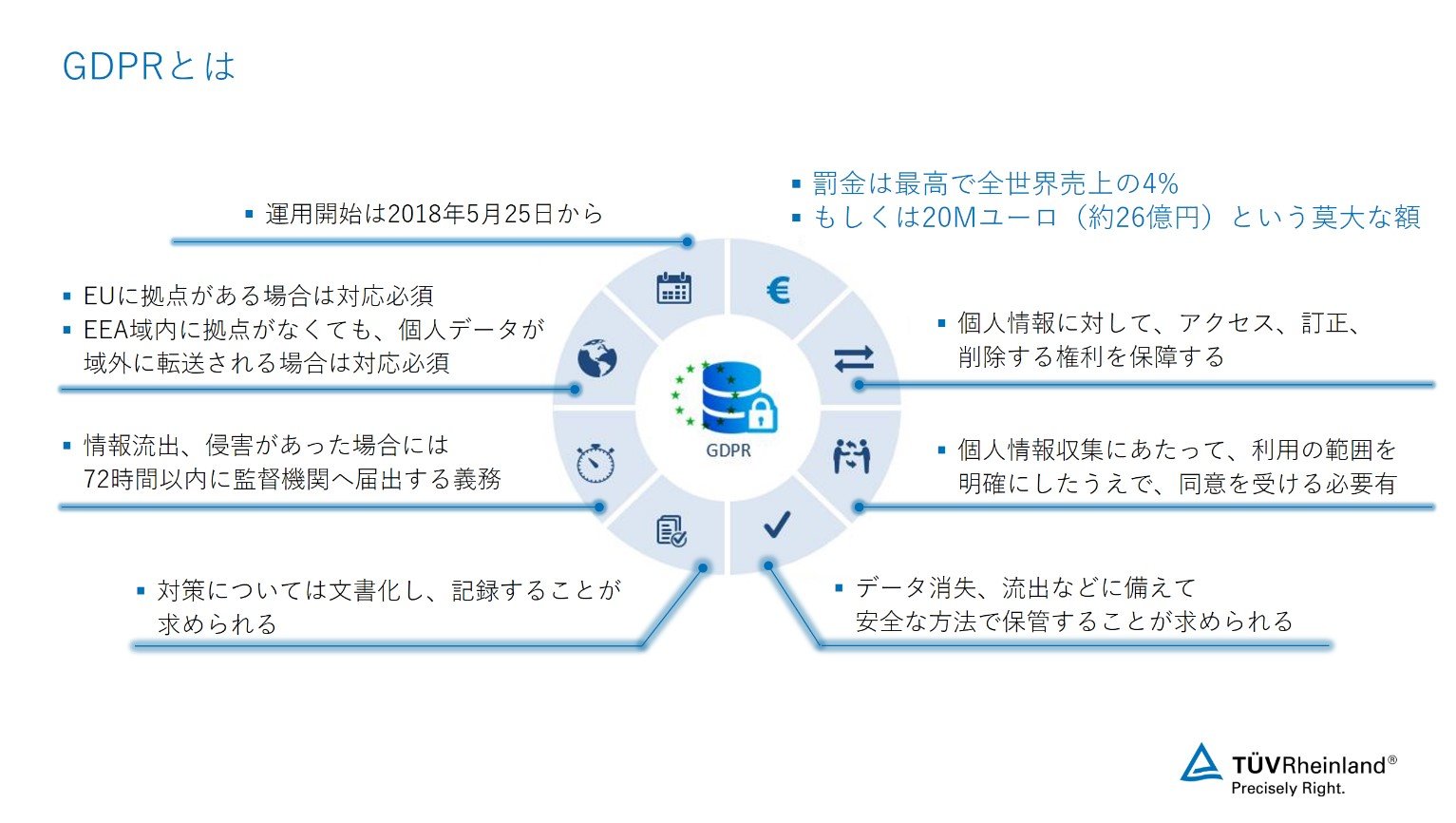

GDPRが定められた目的は大きく分けて2つある。まず第1に、ヨーロッパ市民と居住者が、自分の個人情報をコントロールする権利を取り戻すことである。自分のデータが知らないところで勝手にやりとりされプライバシーが侵害されないように、ユーザーは企業などが保持する自分の情報にアクセス、訂正、削除などを求めることができる。また企業などがPIIを収集する場合、何の目的のため、どのようなデータを収集するのか明確にすることも求められる。

GDPRの概要

GDPRの概要

第2に、欧州連合域内の規則を統合することで欧州との国際ビジネスに必要な規則を一本化することにある。1995年に採択されたEUデータ保護指令ではEU加盟国およびEEA加盟国に対し、個人情報保護に関する国内法規の立法を要求していた。これには、それぞれの加盟国で個人情報保護に対する要求事項やレベルが異なっていたため、これらをシンプルに一元化することが求められていたという背景がある。そのため指令から規則に格上げされることとなった。

EUデータ保護指令よりもGDPRが企業に大きなインパクトを与えるのは、その罰則金額が莫大(ばくだい)だということに起因する。罰金額は最大で全世界の年間売上の4%、もしくは2000万ユーロ(およそ26億円)にも上る。実際、2019年1月にフランスの政府機関CNILはGoogleにGDPR違反として5000万ユーロ(およそ63億円)の巨額な罰金を科すと発表した。

IoT機器開発におけるGDPR対応方法

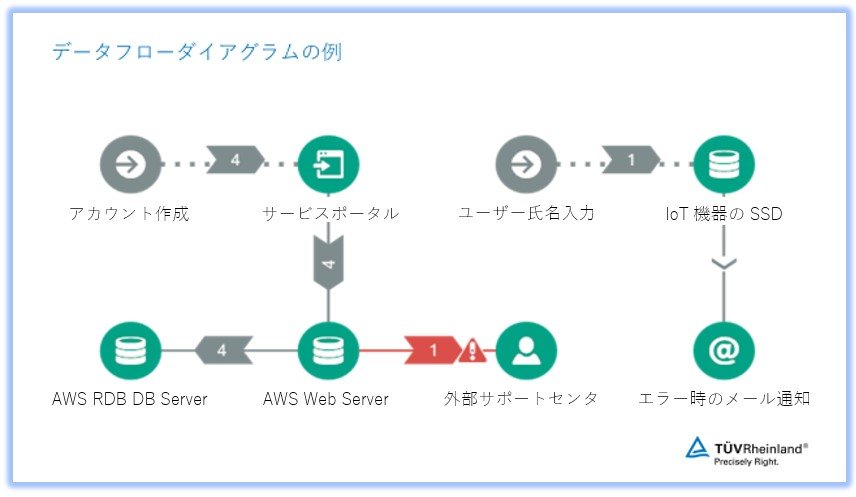

それではGDPRに対応するため、企業には何が求められるのであろうか。まず第1のステップとして、PIIがどのように収集され、どこに保存され、そして誰によって処理されているのか、といった内容を明確化するデータフローダイアグラムの策定を行うべきだ。この作業はデータフローマッピングと呼ばれ、GDPR対応において最も重要なプロセスであると言っても過言ではない。

データフローダイアグラムの例

PIIがどのように取り扱われているか、すべて文書化されているケースはほとんどないと思われる。PII取り扱いの文書化プロセスでは、下記のような情報を収集することが求められる。

•個人情報の収集経路(メール、Webサイト、キャンペーン、展示会)

•収集している個人情報の種類(氏名、年齢、メールアドレス、IPアドレス、Cookieなど)

•個人情報を扱っている部署、担当者

第2のステップとして、技術的な観点からIoT機器に関わる領域のITセキュリティを検証すべきだ。データベースを例にすると、クラウド上のDB(データベース)サーバにPIIが保存されている場合、それらが安全に保存されているか検証する必要がある。具体的には、GDPRでも推奨されているAES 256bitクラスの暗号化手段を用いて、データベースの内容が秘匿化されていることを検証する。また端末とクラウドの間の接続であれば、TLS1.1の利用は推奨されないため、SHA-2をサポートするTLS1.2以上(可能であれば同1.3以上)をサポートするか検証する。

同じような検証を、OS、DB、Webサーバ、アプリケーション、ネットワーク、Wi-Fi、Bluetooth、USBなどのコンポーネントごとに行う必要がある。このプロセスはGDPRという法令とITの両方に精通した専門家によって行う事が推奨される。

第3のステップでは社内プロセスの検証を実施する。社内プロセスで最も重要なのは、データ流出が起きてしまった場合の体制構築にある。GDPRではデータ流出が判明して72時間以内に関係機関へ報告することを求めており、事故発生時の対応についてフローチャートを作成するなど事前準備を欠かすことができない。

第4のステップでは外部との契約関係の検証を行う。例えば、海外における保守作業を現地のサポート専門業者に外部委託したり、マーケティングメールの発送などを委託したりするケースでは、これらの外部ベンダーに顧客の個人情報が共有されることになる。そのため顧客から個人情報を取得するときに、その目的、さらに誰と共有するのか明示することが求められる。これらの情報をプライバシーポリシーやサービス利用契約にきちんと包含できているか検証すべきだ。

またこれらのベンダーを選定するにあたり、ベンダーが個人情報保護を徹底する体制が構築できているか調査することも望まれる。さらには、これらのベンダーとの間に機密保持契約、個人情報管理について責任範囲を明示した契約を結ぶことも必要だ。

GDPRの対応には法律的観点からの検証だけでは不十分で、ITセキュリティの観点も重要だ。GDPR対応では法律と技術の両面からアクションプランを作成、履行することが重要になるといえるだろう。

デジタルトランスフォーメーション & サイバーセキュリティ 貝田 章太郎

MONOist 連載

第一回 ロボットをハッカーから守るセキュリティ対策のポイント

第二回 医療機器サイバーセキュリティのチェックすべきポイント